Сказать "Спасибо"

Построение, плюсы и минусы, криптографическая стойкость на примере протокола DASS, Деннинга-Сакко или Ву-Лама

DASS

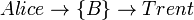

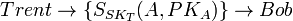

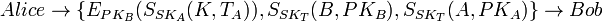

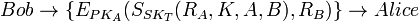

1 этап Алиса посылает Тренту сообщение состоящее из имени Боба

2 этап Трент посылает Алисе имя Боба  и открытый ключ Боба

и открытый ключ Боба  , подписывая своим закрытым ключом

, подписывая своим закрытым ключом  .

.

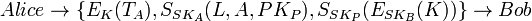

3 этап

- Алиса проверяет подпись Трента

с помощью открытого ключа Трента

с помощью открытого ключа Трента  , убеждаясь, что она действительно получила открытый ключ Боба

, убеждаясь, что она действительно получила открытый ключ Боба  .

.

- Генерирует случайный сеансовый ключ,

, и случайную пару ключей открытый/закрытый,

, и случайную пару ключей открытый/закрытый,  и

и  .

.

- Шифрует метку времени

ключом

ключом  ,

,

- Подписывает своим закрытым ключом

время жизни

время жизни  , свое имя

, свое имя  и открытый ключ

и открытый ключ  .

.

- Зашифровывает

открытым ключом Боба

открытым ключом Боба  и подписывает его с помощью закрытого ключа

и подписывает его с помощью закрытого ключа  .

.

- Все это она отправляет Бобу

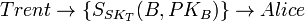

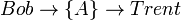

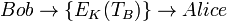

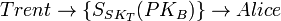

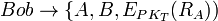

4 этап Боб посылает Тренту сообщение, состоящее из имени Алиcы

5 этап Трент посылает Бобу сообщение из открытого ключ Алисы  и имени Алисы

и имени Алисы  , подписанное закрытым ключом Трента

, подписанное закрытым ключом Трента  .

.

6 этап

- Боб проверяет подпись Трента

с помощью открытого ключа Трента

с помощью открытого ключа Трента  , убеждаясь, что он действительно получил открытый ключ Алисы

, убеждаясь, что он действительно получил открытый ключ Алисы  и имя Алисы

и имя Алисы  .

.

- Проверяет подпись Алисы

на сообщение

на сообщение  при помощи

при помощи  и извлекает

и извлекает  .

.

- Боб проверяет подпись на сообщении

и использует свой закрытый ключ

и использует свой закрытый ключ  , расшифровывает

, расшифровывает  и извлекает

и извлекает  .

.

- Расшифровывает

с помощью

с помощью  , проверяя, что это сообщение - текущее.

, проверяя, что это сообщение - текущее.

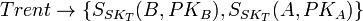

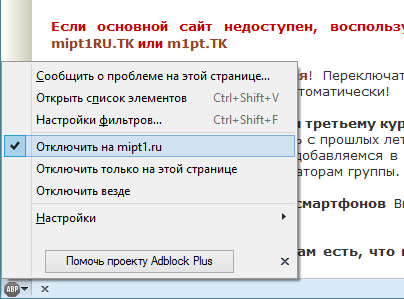

7 этап Если требуется свободная проверка подлинности, Боб шифрует новую метку времени ключом  и посылает её Алисе.

и посылает её Алисе.

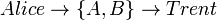

8 этап Алиса расшифровывает  ключом

ключом  , проверяя, что это сообщение - текущее.

, проверяя, что это сообщение - текущее.

Denning-Sacco

В этом протоколе также используется криптография с открытым ключом. Трент ведет базу данных, хранящую открытые ключи всех пользователей.

1 этап Алиса посылает Тренту сообщение, состоящее из её имени и имени Боба.

2 этап Трент посылает Алисе открытый ключ Алисы  и имя

и имя  Алисы, открытый ключ Боба

Алисы, открытый ключ Боба  и имя

и имя  Боба , подписанный закрытым ключом Трента

Боба , подписанный закрытым ключом Трента  .

.

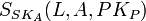

3 этап Алиса генерирует и посылает Бобу случайный сеансовый ключ  и метку времени

и метку времени  , подписав их своим закрытым ключом

, подписав их своим закрытым ключом  и зашифровав открытым ключом Боба

и зашифровав открытым ключом Боба  , вместе с обоими подписанными ключами.

, вместе с обоими подписанными ключами.

4 этап Боб расшифровывает сообщение Алисы с помощью своего закрытого ключа  и проверяет подпись Алисы с помощью её открытого ключа

и проверяет подпись Алисы с помощью её открытого ключа  . Он также убеждается, что метка времени

. Он также убеждается, что метка времени  правильна.

правильна.

С этого момента Алиса и Боб получили  и могут провести безопасный сеанс связи.

и могут провести безопасный сеанс связи.

Woo-Lan

В этом протоколе также используется криптография с открытыми ключами

1 этап Алиса посылает Тренту сообщение, состоящее из её имени  и имени Боба

и имени Боба  .

.

2 этап Трент посылает Алисе открытый ключ Боба  , подписанный закрытым ключом Трента,

, подписанный закрытым ключом Трента,  .

.

3 этап Алиса проверяет подпись Трента. Затем она посылает Бобу свое имя и случайное число, шифрованное открытым ключом Боба

4 этап Боб посылает Тренту свое имя  , имя Алисы

, имя Алисы  и случайное число Алисы

и случайное число Алисы  , шифрованное открытым ключом Трента

, шифрованное открытым ключом Трента

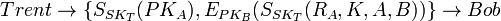

5 этапТрент посылает Бобу открытый ключ Алисы  , подписанный закрытым ключом Трента

, подписанный закрытым ключом Трента  . Он также посылает Бобу случайное число Алисы

. Он также посылает Бобу случайное число Алисы  , случайный сеансовый ключ

, случайный сеансовый ключ  , имена Алисы

, имена Алисы  и Боба

и Боба  , подписав все это закрытым ключом Трента

, подписав все это закрытым ключом Трента  и зашифровав открытым ключом Боба

и зашифровав открытым ключом Боба  .

.

6 этап Боб проверяет подписи Трента. Затем он посылает Алисе вторую часть сообщения Трента, полученного на 5ом этапе, и новое случайное число  , зашифровав все открытым ключом Алисы

, зашифровав все открытым ключом Алисы  .

.

7 этап Алиса проверяет подпись Трента и свое случайное число. Затем она посылает Бобу случайное число Боба  , шифрованное сеансовым ключом.

, шифрованное сеансовым ключом.

8 этап Боб расшифровывает свое случайное число и проверяет, что оно не изменилось.

Шнайер стр 59