Сказать "Спасибо"

Свойства, принципы построения криптографически стойких хэш-функций

ГОСТ Р 34.11-94

Вспомогательные функции

Введем три функции для  длины 256 бит:

длины 256 бит:

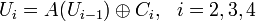

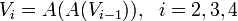

- Регистр сдвига с линейной обратной связью:

-

,

,

- Регистр сдвига с линейной обратной связью:

-

,

,

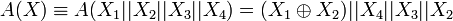

- Функция перестановки:

-

,

,

где  - перестановка байта

- перестановка байта  - номер байта.

- номер байта.

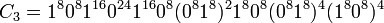

Число  уникально представляется через целые числа

уникально представляется через целые числа  и правило перестановки

и правило перестановки  записывается:

записывается:

,

,

.

.

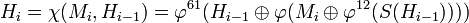

Функция компрессии

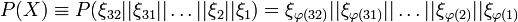

Функция компрессии двух 256-битовых блоков сообщения  и результата хэширования предыдущего блока

и результата хэширования предыдущего блока  имеет вид:

имеет вид:

Вычисление  :

:

-

,

,

-

.

.

Вычисления ключей  и

и  производятся через вспомогательные функции:

производятся через вспомогательные функции:

-

,

,

-

,

,

-

,

,

-

.

.

-

где

-

-

.

.

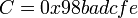

SHA

- Сообщение дополняется, чтобы его длина была кратной 512 битам.

- Используется дополнение: сначала добавляется 1, а затем нули так, чтобы длина полученного сообщения была на 64 бита меньше числа, кратного 512, а затем добавляется 64-битовое представление длины оригинального сообщения.

- Инициализируется пять 32-битовых переменных

- Затем начинается главный цикл алгоритма.

- Он обрабатывает сообщение 512-битовыми блоками и продолжается, пока не исчерпаются все блоки сообщения.

Сначала пять переменных копируются в другие переменные:

a=A, b=B, c=C, d=D, e=E;

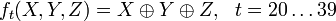

Главный цикл состоит их четырех этапов по 20 операций в каждом. Каждая операция представляет собой нелинейную функцию над тремя из  ,

, ,

, ,

, и

и  , а затем выполняется сдвиг и сложение. В SHA используется следующий набор нелинейных функций:

, а затем выполняется сдвиг и сложение. В SHA используется следующий набор нелинейных функций:

в алгоритме используются следующие четыре константы:

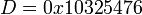

- Блок сообщения превращается из 16 32-битовых слов (

по

по  ) в 80 32-битовых слов (

) в 80 32-битовых слов ( по

по  ) с помощью следующего алгоритма:

) с помощью следующего алгоритма:

Если  - это номер операции (

- это номер операции ( ),

),  представляет собой

представляет собой  -ый подблок расширенного сообщения,

-ый подблок расширенного сообщения,  - это циклический сдвиг влево на

- это циклический сдвиг влево на  битов, то главный цикл выглядит следующим образом:

битов, то главный цикл выглядит следующим образом:

for t=0 to 79 TEMP=(a<<<5)+f_t(b,c,d)+e+W[t]+K[t] e=d d=c c=b<<<30 b=a a=TEMP

После всего этого  и

и  добавляются к

добавляются к  и

и  , соответственно, и алгоритм продолжается для следующего блока данных. Окончательным результатом служит объединение

, соответственно, и алгоритм продолжается для следующего блока данных. Окончательным результатом служит объединение  и

и  .

.

A=A+a;B=B+b;C=C+c;D=D+d;E=E+e;

Шнайер 329